Tanie megawaty

22 grudnia 2007, 00:56Amerykańska firma Nanosolar obiecuje zrewolucjonizowanie przemysłu energetycznego. Jej produktem są co prawda dobrze już znane panele półprzewodnikowych fotoogniw, jednak rewolucja jest związana z ceną. Dzięki nowej technologii wytwarzania, energia powstająca w panelach może być tańsza niż ta uzyskiwana z paliw kopalnych.

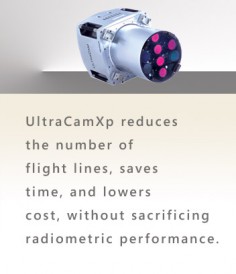

196-megapikselowy aparat Microsoftu

10 kwietnia 2009, 10:56Microsoft jest autorem prawdopodobnie najpotężniejszego... aparatu cyfrowego do fotografii lotniczej. Urządzenie UltraCamXp charakteryzuje się rozdzielczością 17,310x11,310 pikseli (196 megapikseli).

ChromeOS zbyt drogi?

12 marca 2010, 10:54Bob O'Donnell, wiceprezes firmy analitycznej IDC twierdzi, że system ChromeOS nie odniesie sukcesu na rynku urządzeń mobilnych. Wszystko za sprawą wysokich cen sprzętu, który będzie go obsługiwał.

Nanopłyny chłodzące

8 września 2010, 11:22Naukowcy ze szwedzkiego Instytutu Technologii zauważyli, że po dodaniu do wody niewielkiej ilości nanocząstek, zdolność płynu do przewodzenia ciepła zwiększyła się aż o 60%. To niezwykle ważne odkrycie, które pozwoli np. na znaczne oszczędności energii zużywanej obecnie do chłodzenia potężnych farm serwerowych.

Internet Explorer goni konkurencję

15 marca 2011, 12:40Dystans, jaki dzieli Internet Explorera od konkurencyjnych przeglądarek, stał się z czasem tak duży, że aby go nadrobić Microsoft musi dokonywać skokowych, rewolucyjnych zmian w swoim produkcie. Podczas gdy Mozilla, Opera czy Google stopniowo usprawniają przeglądarki, koncern z Redmond od czasów IE7 udostępnia produkt, w którym zachodzą olbrzymie zmiany.

Inteligentna ePetri zastępuje mikroskop

5 października 2011, 15:23Inżynierowie z California Institute of Technology (Caltech) skonstruowali inteligentną szalkę Petriego. Wbudowali w nią czujnik obrazu, taki sam jak w aparatach cyfrowych, kompletnie zmieniając sposób obrazowania i dokumentowania hodowli mikroorganizmów.

Komputer jak klips USB

18 maja 2012, 15:32W Chinach pojawił się miniaturowy komputer, niewiele większy od standardowego klipsu USB. Urządzenie zawiera jednordzeniowy procesor AllWinner A10 ARM, procesor graficzny Mali 400 oraz 512 megabajtów RAM.

Google zatrudniło Kurzweila

17 grudnia 2012, 10:14Znany wynalazca i futurysta Ray Kurzweil będzie pracował dla Google'a. Ma się tam zajmować projektami dotyczącymi przetwarzania języków i uczenia się maszyn.

Jeśli Elop będzie rządził w Microsofcie...

12 listopada 2013, 09:34Jeśli Stephen Elop zastąpi Steve'a Ballmera na stanowisku dyrektora wykonawczego Microsoftu, to dokona radykalnej zmiany w firmowej strategii, twierdzi serwis Bloomberg. Zmiana ta będzie polegała m.in. na wyprodukowaniu pakietu Office dla wielu różnych smartfonów i tabletów, w tym i tych działających pod kontrolą systemów Google'a i Apple'a.

Pedofilia jak terroryzm

12 grudnia 2014, 13:48Premier Wielkiej Brytanii, David Cameron, ogłosił powstanie nowej jednostki do zwalczania pedofilii w internecie. Jednostka zostanie założona przez National Crime Agency (NCA) oraz brytyjską agencję wywiadu elektronicznego GCHQ